Innovatives Rollenmanagement - mehr als nur RBAC

Smart, aber sicher - mit SecuRole® haben Sie endlich Ihr Rollenmanagement im Griff.

Rollenmanagement neu definiert: SecuRole® ist ein innovatives Konzept, um die Grenzen des RBAC-Ansatzes (Role Based Access Control) zu überwinden und den heutigen Sicherheitsanforderungen gerecht zu werden. Auch in Bezug auf Cloudtechnologien.

Die Grenzen von RBAC

Damit Berechtigungen in einem IT-System richtig zugeteilt werden, gibt es ein Rollenmanagement. Dafür setzt man verschiedene Konzepte ein, wie z.B. RBAC oder ABAC (Attribute Based Access Control). Da Zugriffs- und Genehmigungsprozesse in Unternehmen heute einen automatisierten Workflow erfordern, ist es notwendig einzelnen Personen oder Gruppen eine Berechtigung zuzuordnen und diese im System zu hinterlegen. Gerade im Rollenmanagement nach dem RBAC-Prinzip kommt es mit der Zeit häufig zu einem komplexen, unübersichtlichen Zuordnungsgerüst, was zu aufwändigen Restrukturierungsprojekten führt. In diesem Ansatz werden Rollen meist durch Benutzergruppen repräsentiert. Eine Rolle ist einem Benutzer zugeordnet durch die Mitgliedschaft in einer entsprechenden Gruppe. Wohingegen Zugriffsrechte Gruppen zugeteilt sind.

Um in einem System die Zugriffsrechte eines Users exakt zu vergeben, gibt es für jeden, noch so gering unterschiedlichen Bereich eine neue Rolle. Dies führt zu einer sehr großen Menge an zu speichernden Informationen.

Folgendes Beispiel illustriert das Ganze: “Man betrachte eine Organisation mit 100 Kostenstellen und 4 organisatorischen Rollen je Kostenstelle. Im RBAC-Ansatz benötigt man dazu 4 x 100 = 400 Gruppen. Diese Anzahl wächst so schnell wie die Zahl der Benutzer und der Ressourcen, auf die zugegriffen werden soll. Es ist ein typisches N x M (N Benutzer x M Ressourcen) Problem. Also es ist nicht unüblich 5-6 Mal mehr Rollen als Benutzer zu haben.

Die Grenzen von LDAP

Ein weiterer limitierender Faktor der rollenbasierten Zugriffskontrolle kann die Technologie zur Implementierung sein, meist wird LDAP eingesetzt: die Leistung, um Gruppen darzustellen, verringert sich drastisch in dem Moment, ab dem die Zahl der Mitglieder über 105 wächst.

Des Weiteren benötigen der Administrator der Benutzer und die Anwendung, die die Rollen interpretiert, beide den Zugang zu dem gleichen LDAP Server. Dies ist eine massive Einschränkung für eine Cloud-orientierte Welt, in der die Organisation der Benutzer eine andere ist, als die des Serviceproviders.

4 Grundideen zu einem effizienten Rollen- und Berechtigungsmanagement

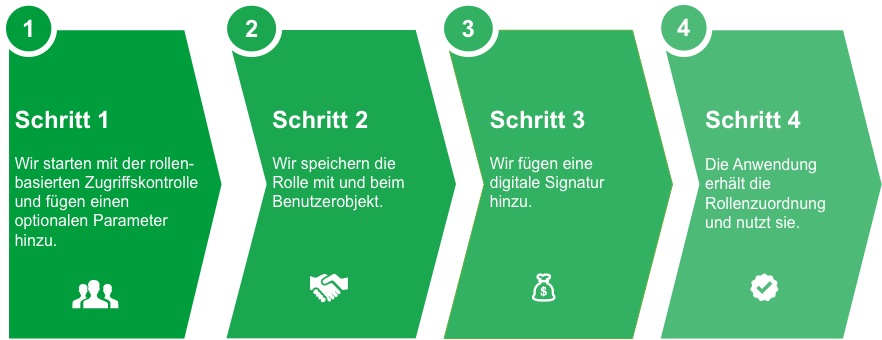

Mit diesen Limitierungen und durch die Herausforderungen eines neuen Projektes, haben wir begonnen einen neuen Ansatz für ein Rollen- und Berechtigungsmanagement zu entwerfen. Um SecuRole® zu konzipieren, starteten wir mit 4 Grundideen:

- Eine Rolle wird nicht durch die Mitgliedschaft in einer Gruppe repräsentiert, sie stellt jedoch ein Attribut eines Benutzerobjektes dar. Da die Technologie sehr viel einfacher Benutzerobjekte als lange Mitgliederlisten in einer Gruppe verarbeiten kann, gibt es keine Grenze mehr bei 100.000 Mitgliedern per Rolle. Diese Lösung lässt sich wesentlich besser skalieren.

- Ein Rollenattribut beinhaltet den Namen einer Rolle, die Zuteilungsinformation und einen (oder mehrere) optionale Parameter. Das Ergebnis hieraus ist eine fein-granulare Definition der Zugriffsrechte und verhindert eine Explosion von Rollen, wie in dem o.g. Beispiel.

- Das Rollenattribut ist ein JSON-Objekt. Daraus ergibt sich eine hohe Flexibilität. Und wir haben einige zusätzliche Informationen hinzugefügt, wie z.B das Gültigkeitsdatum oder den Genehmiger einer Rolle. Ein JSON-Objekt stellt einen Standard dar und ist einfach zu implementieren.

- Schließlich wird das JSON-Objekt digital signiert und es ergibt sich daraus ein JSON-Web Token (JWT). Dies ermöglicht eine sehr hohe Sicherheit, weil die Rolleninformationen vertrauenswürdig sind. Jeder, der der Signatur vertraut, vertraut auch der Zuweisung. Zudem ist die Implementierung eines JWT einfach.

Rollenzuweisung

Login Master bietet neben einer einfachen Rollenzuweisung durch einen Administrator oder einen Account Manager, die Zuweisung über den ABAC-Ansatz.

Durch diese Technik wird eine Rolle auf Basis bestimmter Werte des Benutzers oder bestimmter Attribute einer Anwendung zugewiesen. Diese Rollen werden direkt zugeteilt, nachdem ein Benutzer eine entsprechende Berechtigung erwirbt. Als Beispiel bewirkt die Zugehörigkeit eines Benutzers zu einer neuen Organisation dessen Zuteilung zu der neuen Einheit.

Ein Benutzer kann auch eine Rolle über eine spezielle Applikation von Login Master beantragen: den “Rollenshop”. Durch den Einsatz des Rollenshops reduziert sich die Arbeit des Supports oder des Account Managers weiter dank verschiedener Automatisierungsmechanismen, die über Workflows ablaufen. Einfache Rollen können so automatisiert zugeteilt werden. Eine Zuteilung unter Einsatz des 4-Augen-Prinzips bietet sich an für sensiblere Rollen.

Ihr Nutzen aus Login Master & SecuRole®

- Sie erhalten eine flexible Lösung, um Rollen und Zugriffsrechte zu verwalten. Ihre Anwendungen können diese sofort nutzen.

- Sie verfügen über eine zentrale Stelle für die Vergabe aller Rollen und der Zugriffsrechte. Dies bringt Ihnen weniger Aufwand für Ihre Revision und die geforderte Compliance.

- Hohe Sicherheit und Flexibilität Ihrer Rollenverwaltung durch SecuRole®

- Skalierbarkeit auf und Kontrolle von Millionen von Benutzern und ihre Zugriffsrechte im System

- Cloud-ready: ermöglicht Szenarien, bei diesen die Vergabe einer Rolle bzw. eines Zugriffsrechtes bei einer Organisation liegt (Kunden- oder Partnerorganisation) und die Nutzung bei einem anderen Unternehmen liegt (Service Provider).